V dnešní době každým dnem přibývá velké množství zařízení, které spolu mohou vzájemně komunikovat. Ať běžné počítače, chytré telefony, televizory nebo ledničky, všechna tato zařízení nám pro usnadnění života přináší možnost připojení do sítě Internet.

V dnešní době každým dnem přibývá velké množství zařízení, které spolu mohou vzájemně komunikovat. Ať běžné počítače, chytré telefony, televizory nebo ledničky, všechna tato zařízení nám pro usnadnění života přináší možnost připojení do sítě Internet.

Jak ale bezpečně přistupovat ke všem zdrojům, připravit infrastrukturu na bezproblémové přidání nových zařízení a komunikovat v rámci malých sítí? Kromě moderních ICT technologií a IoT zařízení často slýcháme pojem cloud, cloudové služby a virtualizace. Pro všechny tyto technologie existuje nepřeberné množství komerčních zařízení (media hub), které mají zpravidla jednoduchou obsluhu, ale malou rozšiřitelnost a co je možná horší, špatnou podporu aktualizací a bezpečnostních politik.

Následujících několik článků věnuji modelovému popisu infrastruktury, kterou lze jednoduše nasadit jak v domácím prostředí, tak prostředí malých firem. Jedná se o několik základních zařízení, která umožní přístup ke všem zdrojům jednoduše a bezpečně. Instalace a konfigurace nicméně vyžaduje pokročilejší znalosti moderních komunikačních technologií. To z toho důvodu, že se budu při popisu vyhýbat teoretickému vysvětlování použitých technologií a patřičných návazností.

Síťová infrastruktura

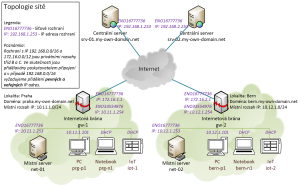

Na obrázku jsem zachytil několik důležitých entit, které budu dále zevrubněji popisovat. Důležitým předpokladem je aktivní přístup k internetu. V tomto případě nezáleží, zda je využito WiFi připojení či ADSL.

Na obrázku jsem zachytil několik důležitých entit, které budu dále zevrubněji popisovat. Důležitým předpokladem je aktivní přístup k internetu. V tomto případě nezáleží, zda je využito WiFi připojení či ADSL.

Infrastrukturu lze rozdělit do dvou částí. Tou první, a uživateli přímo přístupnou, je lokální síť. Zde jsou umístěna veškerá zařízení, se kterými uživatel pracuje. Tedy počítače, chytré telefony, televizory, atd. Lze tedy jednoduše napsat, že touto lokální sítí je myšlena počítačová síť v celé domácnosti (rodinný dům, byt, kanceláře) – na jedné lokalitě – adrese. Rozdělení na lokality je důležité z hlediska dalšího propojování sítí navzájem. To samozřejmě v případě, že jednu síť máme kupříkladu u rodičů, druhou v naší domácnosti.

Druhá část je infrastruktura (třeba jediný server – páteřní server celé naší infrastruktury) v internetu u některého z poskytovatelů hostingu. Zde je důležitý předpoklad přidělení pevné a veřejné IP adresy. Je to z toho důvodu, že domácí lokality bývají umístěny za tzv. NATem, tj. nejsou přístupné přímo ze sítě Internet. Hlavním problémem tedy bývá vzájemná komunikace mezi oběma lokalitami. Pokud máme pouze jednu, nemusíme tento problém řešit a páteřní systém vynecháme. V mém případě mám lokality dvě, obě za NATem, a navíc vyžaduji přístup k některým službám z veřejného internetu. Existují technologie, které tento požadavek eliminují, ale já mám raději vlastní řešení, které mám 100 % pod kontrolou. Pro mne je bezpečnost mích dat a osobních údajů na prvním místě.

Plánování

Předpokladem před budování infrastruktury je naplánovat a zhodnotit požadavky, možnosti a vhodnost řešení. Limitovat nás může cena, čas, vlastnosti a samozřejmě naše vlastní znalosti. Pokud tedy problematice alespoň trochu nerozumíme, případně nejsme ochotni v případě problémů hodinu hledat řešení na internetu, do podobné akce se nepouštíme. Musíme si také uvědomit, že instalací a nakonfigurováním pro nás vše teprve začíná a infrastrukturu musíme pravidelně sledovat a pečovat o ni. Tím se vyhneme problémům s neaktuálností software a s tím souvisejícími bezpečnostními hrozbami.

Zde je příklad našich požadavků a závislostí:

| Co požadujeme | Co požadavek vyžaduje | Co můžeme přidat |

| Přístup k internetu | NAT, DHCP, DNS | proxy, email |

| Máme více lokalit | VPN (+ výše), server s veřejnou IP adresou | |

| Přístup z internetu | výše | web server |

| Sdílení souborů | velký pevný disk, pro Windows – Samba, pro GNU/Linux – NFS | |

| Zálohování | externí disk, cloudová služba | |

| Synchronizace | Syncthing, BTsync | |

| Logování ze sítě | v systému | |

| TV po síti | DVB-T USB stick, TV anténa | |

| WiFi pokrytí | WiFi AP | |

| Bootování ze sítě | PXE, TFTP | |

| DLNA | DLNA server | |

| IoT | IoT media server | |

| Avahi | Avahi server |

Víme co si pod tím vším představit a opravdu vše využijeme? Na vyhodnocení požadavků závisí i specifikace a robustnost potřebného hardware.

Neméně důležité je pro plánování infrastruktury zvolit vhodné rozsahy IP adres, které jsou využívány všemi zařízeními připojenými do sítě. A to jak klasickým ethernetovým kabelem (UTP), tak přes WiFi. Každá lokalita má svůj vlastní rozsah. Pro své účely využívám privátní sítě třídy A s maskou 255.255.255.0 (zkráceně /24). Jedná se o rozsahy 10.0.0.0 – 10.255.255.255. S maskou /24 je v každé podsíti k dispozici 254 IP adres. 10.x.x.0 identifikuje síť, 10.0.0.255 tzv. broadcast. Pro připojená zařízení zbývá rozsah 10.x.x.1 – 10.x.x.254. Jednu IP adresu musíme rezervovat pro bránu do ostatních sítí (gateway). Ta bývá nejčastěji 10.x.x.1. Já mám ve zvyku přidělovat IP adresy síťovým prvkům, jako jsou routery, a serverům odzadu (např. 10.x.x.254-), klientům od nejnižších čísel (10.x.x.1+).

Centrální servery budou umístěny u dvou nezávyslých poskytovatelů, ISP A a ISP B. Budou mít přiděleny pevné, veřejné IP adresy od příslušného poskytovatele. Pro účel demostrace ale uvedu IP adresy z privátního rozsahu třídy C, 192.168.0.0/16. To z toho důvodu, abych se vyhnul kolizi s případnými fungujícími adresami patřícími nějekému systému. Příkladová DNS doména má jméno my-own-domain.net a v psaní článků není registrována. Tuto doménu je však nutné nahradit naší vlastní, smyšlenou, nebo zakoupenou u některého z registrátorů.

Centrální server – ISP A:

Hostname: srv-01.my-own-domain.net

IP: 192.168.1.253/24

Gateway: 192.168.1.254

Služby: VPN (OpenVPN), Syncthing, Syncthing-discosrv, DNS (Bind), Email (Postfix), Web (NGINX), statistiky (Collectd)

Centrální server – ISP B:

Hostname: srv-02.my-own-domain.net

IP: 192.168.2.253/24

Gateway: 192.168.2.254

Služby: Syncthing, Web (NGINX), statistiky (Collectd), zálohování

Lokalita Praha:

Doména: praha.my-own-domain.net

Síť: 10.11.1.0/24

Broadcast: 10.11.1.255

Gateway: 10.11.1.254

Místní centrální server: 10.11.1.253

Rozsah pro klienty: 10.11.1.1 – 10.11.1.100

Přístup do internetu (přiděluje náš internetový poskytovatel):

IP: 172.16.1.1/24 (tento zápis nám uvádí IP adresu síťového rozhraní, síť a masku)

Gateway: 172.16.1.254

Lokalita Bern:

Doména: bern.my-own-domain.net

Síť: 10.12.1.0/24

Broadcast: 10.12.1.255

Gateway: 10.12.1.254

Místní centrální server: 10.12.1.253

Rozsah pro klienty: 10.12.1.1 – 10.12.1.100

Přístup do internetu:

IP: 172.16.2.1/24

Gateway: 172.16.2.254

VPN:

Doména: vpn-net.my-own-domain.net

Síť: 10.128.1.0/24

Mód: TUN

Technologie VPN vytváří vlastní virtuální privátní síť v již existující infrastruktuře. Nasazení opět vyžaduje znalosti sítí a směrování datagramů. Aplikace OpenVPN umožňuje dva módy provozu, TAP (ISO/OSI vrstva 2 – linková) a TUN (ISO/OSI vrstva 3 – síťová).

Proč zrovna třídu A a rozsahy 10.11.x.0/24, 10.12.x.0/24 a 10.128.x.0/24? Protože je to příklad a moc na tom nezáleží. Jen si musíme dát pozor, aby náš rozsah 10.x.x.0/24 nekolidoval s privátním rozsahem našeho internetového poskytovatele. V takovém případě vybereme jiný. Použitý rozsah můžeme kdykoli později změnit.

A dále…

Zaměřím se na nastavení sítě, služeb, monitoringu a možnosti sledování stavu a odhalování provozních problémů.