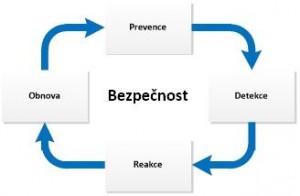

4. Systém řízení informační bezpečnosti (ISMS)

Informační bezpečnost jako taková nemůže sama o sobě efektivně zastávat všechny úkoly v ochraně informací bez jejího řízení. Právě řízením informační bezpečnosti se zabývá systém řízení informační bezpečnosti (ISMS – Information Security Management System). Zásady budování a využívání systému řízení bezpečnosti informací jsou zakotveny v normách ISO/IEC 17799 a ISO/IEC 27001:2005.Norma ISO/IEC 17799 vychází z britského standardu BS 7799, který se stal pro oblast informační bezpečnosti best practice, a později byla norma přejmenována na ISO/IEC 27002:2005.

Se systémem řízení informační souvisí i následný audit a certifikace. Tyto procesy se řídí několika hlavními předpoklady, které jsou náležitě popsány v příslušných dokumentech týkajících se ISO/IEC 27001:2005, standardu prohlášení o auditu č. 70 (SAS 70) typ I a II, Sarbanes-Oxley (SOX), standardu datové bezpečnosti platebních karet (PCI DSS) či FISMA. Příloha A obsahuje kompletní plán implementace systému řízení informační bezpečnosti dle ISO/IEC 27001.

4.1. Politika ISMS

Politika ISMS je základní dokument, který definuje strategii podniku v oblasti ochrany informací. Obsahuje formulace jasné koncepce řešení informační bezpečnosti a vytváří základ pro tvorbu vnitřních norem, kterými mohou být bezpečnostní zásady a postupy, bezpečnostní standardy a směrnice a v neposlední řadě definuje chování všech účastníků. Těmito účastníky jsou jak uživatelé, tak i správci, vedoucí pracovníci a samozřejmě často opomíjené třetí strany. Vedení podniku deklaruje bezpečnostní politikou svou strategii trvalého zajišťování informační bezpečnosti jako nedílné součásti všech řídících procesů.

Politika systému řízení informační bezpečnosti bývá často velmi podobná politice informační bezpečnosti. Je založena na několika základních pilířích. Jedním z nich je podniková strategie. Podniková strategie koncept chování organizace, dlouhodobý program a pojetí činnosti organizace včetně alokace jejích zdrojů potřebných k dosažení předem definovaných záměrů. Kromě podnikové strategie jsou zde také požadavky na informační bezpečnost, bezpečnostní požadavky obchodních partnerů a třetích stran a požadavky legislativy.

Obsahem politiky systému řízení bezpečnosti informací je několik kapitol. Definice informační bezpečnosti, její cíle, rozsah a důležitost obsahuje elementární strategii informační bezpečnosti v organizaci. Informační bezpečnost musí být nutně podporována managementem organizace, proto je součástí politiky ISMS i deklarace o podpoře managementem. Jak již bylo uvedeno, politika ISMS je založena na požadavcích legislativy, a právě tyto konkrétní požadavky nebo jejich krátké shrnutí obsahuje i politika systému řízení bezpečnosti informací. Kromě podpory managementu jsou v systému zapojeny i další zainteresované osoby či strany se svojí vlastní odpovědností. Tato matice zainteresovaných a odpovědností se také nalézá v popisovaném dokumentu. Politika ISMS dále obsahuje kritéria pro ohodnocování bezpečnostních rizik a systém pro reportování vzniklých bezpečnostních incidentů. V závěru mohou být uvedeny odkazy na další související dokumenty s politikou systému řízení informační bezpečnosti.

4.2. Model PDCA

Podniková politika nebo také již ustálené označení enterprise governance, tedy systém, v němž podniky řídí a kontrolují, a IT governance, systém řízení IT, jsou navzájem velice provázané. Prakticky nenastane situace, kdy by oba systémy byly vzájemně oddělené. V této souvislosti došlo k zavedení tzv. PDCA cyklu, což je zkratka z počátečních písmen anglických slov plan-do-check-act, česky plánuj-dělej-kontroluj-jednej [7]. Tento koncept je obvykle používán ve spojení se strukturovaným řešením problémů nebo neustálém zlepšování procesů. Cyklus PDCA je také označován jako Demingův cyklus. Systém řízení podniku i systém řízení IT musí být plánovány s jasně měřitelnými a konstruktivními ukazateli (P). Informace a případně informační systémy musí být dodány a využívány (D), informace odebrané na výstupu je nutné zkontrolovat (C) a odchylky jsou následně přezkoumány a korigovány (A).

V případě, že má být celý systém řízení informační bezpečnosti správně implementován a posléze i certifikován, je možné vycházet z doporučení a postupů navržených ISO27k fórem. Tyto doporučení jsou součástí tzv. ISO27k toolkitu, který je možné bezplatně získat z internetových stránek ISO27001security.com. Toolkit obsahuje více než 60 dokumentů zabývajících se implementací systému řízení informační bezpečnosti včetně jeho pozdější certifikace a popisuje kompletně celý PDCA cyklus.

4.2.1. Ustanovení ISMS

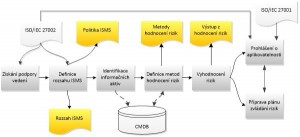

Ustanovení ISMS je první fází PDCA cyklu, jejímž úkolem je definice rozsahu, politiky a systematického přístupu k ohodnocení rizik. Obrázek zachycuje celý proces ustanovení fáze systému řízení informační bezpečnosti. Vedle několika úkolů je možné pozorovat i množství dokumentů, které jsou výstupem této fáze.

Zajištění plné podpory vedení organizace často naráží na nedostatečné povědomí o výhodách plynoucích z nasazení ISMS dle ISO/IEC 27001. V tomto kroku plánování systému řízení informační bezpečnosti je potřeba přesvědčit vedení o těchto výhodách, podpořených doporučeními a návody uvedenými v ISO/IEC 27002, následované vysvětlením analýzy rizik a vytvořením obchodního případu zavedení ISMS. Definice rozsahu ISMS ukazuje, jaká oddělení či systémy budou pokryty systémem řízení informační bezpečnosti. Výstupem této definice je politika ISMS a dokument popisující konkrétní rozsah a dosah ISMS uvnitř organizace i v rámci třetích stran. Identifikace informačních aktiv slouží pro vytvoření seznamu sítí, databází, datových entit, dokumentů, atp. Tento seznam se zpravidla nachází i konfigurační databázi (CMDB) a bývá využíván jako výchozí zdroj obsahující kompletní aktiva organizace. S tímto seznamem následně pracuje krok definice hodnocení rizik a vyhodnocení rizik. Zde je využito metod hodnocení rizik, jako například CRAMM, a připraveno prohlášení o aplikovatelnosti systému řízení informační bezpečnosti a současně připraven plán zvládání v případě ohrožení informační bezpečnosti. Vyhodnocení rizik je vstupem pro vyhodnocení projektu vedením organizace a následný souhlas vedení s navrhovanými zbytkovými riziky a oprávnění k zavedení a provozu ISMS.

4.2.2. Zavádění a provoz ISMS

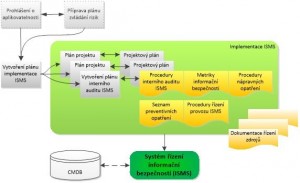

Po fázi ustanovení ISMS přichází fáze zavádění a provozu systému řízení informační bezpečnosti, jejíž součástí je vytvoření plánu implementace ISMS a vlastní implementace skládající se v implementaci dílčích projektů, vytvoření plánu interního auditu, zavedení definovaných strategií do praxe, tvorba, případně aktualizace směrnice a procesů a budování povědomí o ISMS v rámci organizační struktury a definovaných rolí uvnitř organizace. Následující obrázek zachycuje celý proces zavádění a provozu systému řízení informační bezpečnosti:

Vytvoření plánu implementace ISMS navazuje na prohlášení o aplikovatelnosti a přípravy plánu zvládání rizik. Vzhledem k rozsahu ISMS je obecně vhodné při implementaci ISO/IEC 27002 rozdělit části tohoto standardu na individuální projekty, každý se svým vlastním projektovým plánem. Výstupem této fáze je zavedení systému řízení informační bezpečnosti, vytvoření procedur pro provádění interního auditu ISMS, definice metrik informační bezpečnosti, vytvoření seznamu nápravných opatření pro zjištěná rizika včetně seznamu preventivních opatření, procedury zabezpečující vhodné řízení provozu ISMS a dokumentace řízení zdrojů.

Vlastní nasazení a spuštění systému řízení informační bezpečnosti včetně vytvoření souvisejících politik, standardů, procedur a doporučení není jednorázová aktivita, ale je nutné zavést soustavné vyhodnocování relevantních aktivit. Informační bezpečnost se musí stát částí pracovní rutiny každého zaměstnance. O prohloubení a udržování povědomí o informační bezpečnosti a systému řízení informační bezpečnosti ve vztahu k podnikání organizace je potřeba zaměstnance vést, a to jak odbornými kurzy, tak i jinými firemními aktivitami.

4.2.3. Monitorování a přezkoumání ISMS

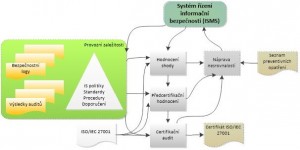

Pro vyhodnocení shody s požadavky při zavedení systému řízení informační bezpečnosti je nutné zajistit monitorování systému a provádění dalších souvisejících kontrol. Tyto kontroly jsou prováděny interními nebo externími auditory na přesně definované časové bázi. Součástí hodnocení shody implementace je přehodnocení zbytkového a akceptovatelného rizika s ohledem na změny týkající se změn v organizaci, legislativní změny nebo změny v požadavcích regulačních orgánů. Obrázek zobrazuje proces monitorování a přezkoumávání systému řízení informační bezpečnosti z pohledu PDCA modelu. K této fázi se vztahují úkoly hodnocení shody, předcertifikační hodnocení a certifikační audit.

Pro účely provádění kontrol a auditů musí být o ISMS k dispozici dostatek informací. Tyto informace jsou získány na základě politik, standardů, procedur a doporučení, následně zpracovány a vyhodnoceny. Provozní informace mohou tvořit bezpečnostní logy z přístupových systémů, firewallů, konfigurační soubory ze získané síťové infrastruktury a výstupy z procesu hodnocení rizik. Ve stručnosti se jedná o evidenci všech činností a událostí, které mohou mít dopad na ISMS.

Hodnocení shody má za úkol ověřit, zda je systém řízení informační bezpečnosti implementován dle původních propozic a návrhů a zajišťuje shodu jak s interními, tak i externími požadavky. Tento úkol je zakotven v sekci 15 standardu ISO/IEC 27002.

Předcertifikační hodnocení, nebo také první úroveň certifikace systému řízení informační bezpečnosti se provádí po stabilizaci systému a poskytuje nezávislý pohled na fungování ISMS a pokrytí rozsahu definovaného v etapě plánovaní.

Certifikační audit je nejpečlivější ověření ISMS s požadavky ISO/IEC 27001. Výsledkem je výrok, který (a) potvrdí, že systém řízení informační bezpečnosti je implementován ve shodě s ISO/IEC 27001 v teoretické rovině a (b) systém je ve shodě s aktuálními praktickými požadavky a pracuje dle definovaných požadavků.

Pokud dojde při kontrole shody ke zjištění jakýchkoli nedostatků, jsou tyto nedostatky následně odstraněny ve fázi udržování a zlepšování ISMS.

4.2.4. Udržování a zlepšování ISMS

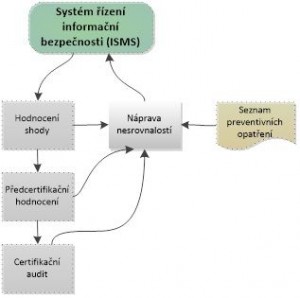

Poslední fází v celém cyklu PDCA je udržování a zlepšování ISMS. Významem této fáze je vyhodnotit jak výsledky auditu a kontrol funkčnosti implementovaných bezpečnostních opatření, tak i samotného ISMS a dát podnět k nastartování dalšího cyklu PDCA, ve kterém budou naplánovány, implementovány, zkontrolovány a opět vyhodnoceny všechna nápravná a preventivní opatření. Obrázek obsahuje poslední fázi, která je navázána na veškerá hodnocení systému řízení informační bezpečnosti.

Proces udržování a zlepšování ISMS pokračuje ve sladění mezi obchodními požadavky, riziky a možnostmi informační bezpečnosti. Společně se systémy řízení kvality přináší vedení organizací možnost systematicky řídit procesy informační bezpečnosti.

Kromě zavádění identifikovaných možností vylepšení ISMS obsahuje také provádění odpovídajících nápravných a preventivních opatření a slouží k projednávání činností a výsledků se všemi zainteresovanými stranami.

4.3. Odpovědnosti, úlohy managementu a zaměstnanců

Jak již bylo několikrát zmíněno, systém řízení informační bezpečnosti musí mít rozsáhlou podporu vrcholového managementu, který má za úkol nejenom podporovat zavedení systému informační bezpečnosti, ale také spolupracovat na bezpečnostní politice organizace, zajišťování vytvoření bezpečnostních cílů, principů a plánů a v neposlední řadě musí být schopen vysvětlit základní principy informační bezpečnosti a zajistit správnou komunikaci a rozšiřování povědomí o informační bezpečnosti v rámci konkrétní organizace s ohledem na vytyčené strategické cíle v rámci řízení celé organizace.

Naproti tomu zaměstnanci a osoby s přidělenými konkrétními rolemi, kteří se podílí na informační bezpečnosti, musí mít alespoň základní povědomí o politice systému řízení informační bezpečnosti a příslušných pravidel týkajících se procesů a úkolů, které jsou jim svěřeny. Dodržování interních pravidel a nařízení je jedním z nejčastějších problémů organizací mající vlastní systém řízení informační bezpečnosti. Z tohoto pohledu je možné v krátkosti zviditelnit některá hlavní pravidla dodržování informační bezpečnosti, které jsou více či méně poplatné ve všech organizacích. Ať se jedná o soukromé, státní, neziskové, malé i velké. Těmito pravidly jsou:

- pravidelná změna a ochrana hesel pro přístup do interních informačních systémů a aplikací;

- nepoužívat soukromých IT prostředků pro přístup k informačním zdrojům organizace;

- nepoužívat firemních IT prostředků v rozporu s definovanými pravidly a předpisy;

- chovat se dle principu „need-to-know“ při poskytování důvěrných informací;

- poskytovat součinnost při auditech ISMS;

- neprodleně hlásit incidenty či rizika v oblasti bezpečnosti informací.

4.4. Metriky ISMS

Pro zajištění efektivity bezpečnostních opatření a jejich účinnost je důležité definovat vhodné metriky, provádět měření a náležitě vyhodnocovat. Metrikou je jakýkoli ukazatel nebo kritérium, které se používá pro hodnocení efektivity v oblasti řízení výkonu. V případě informační bezpečnosti se pojem metrika vztahuje k měření efektivity atributů informační bezpečnosti, tedy důvěrnosti, integritě a dostupnosti. Obrázek zobrazuje životní cyklus vývoje metrik v oblasti informační bezpečnosti.

Při hodnocení informační bezpečnosti je potřeba brát v úvahu různá hodnotící kritéria, která se projevují při následném rozhodování. Tato kritéria mohou být vztaženy podpoře strategického rozhodování, hodnocení kvality nebo taktickému a operativnímu nadhledu. V případě podpory strategického rozhodování se jedná například o plánování, alokaci zdrojů nebo výběru vhodných produktů a služeb. Hodnocení kvality vyžaduje soulad s bezpečnostními standardy, měření a identifikaci zranitelností a analýzu známých bezpečnostních hrozeb. Taktický a operativní nadhled je založen na monitorování a reportování bezpečnosti a její soulad s příslušnými požadavky. Současně identifikuje specifické oblasti, které je potřeba zlepšit.

Pro systém řízení informační bezpečnosti je tedy vhodné zvolit takové metriky, které poskytnou co nejvíce relevantních informací pro další fáze řízení, udržování a zlepšování ISMS.

Všechny články:

1. Informační bezpečnost

2. Normy a legislativa

3. Analýza a řízení rizik

4. Systém řízení informační bezpečnosti (ISMS)

5. Metodiky a pracovní rámce

6. Audit informační bezpečnosti

7. Využití softwarových nástrojů

Pingback: Audit informační bezpečnosti – normy a legislativa | brichacek.net

Pingback: Audit informační bezpečnosti – audit a softwarové nástroje | brichacek.net