Nová certifikační autorita Let’s Encrypt začala generovat digitální certifikáty pro domény, které jsou přihlášeny do testovacího provozu a figurují na příslušném whitelistu.

Nová certifikační autorita Let’s Encrypt začala generovat digitální certifikáty pro domény, které jsou přihlášeny do testovacího provozu a figurují na příslušném whitelistu.

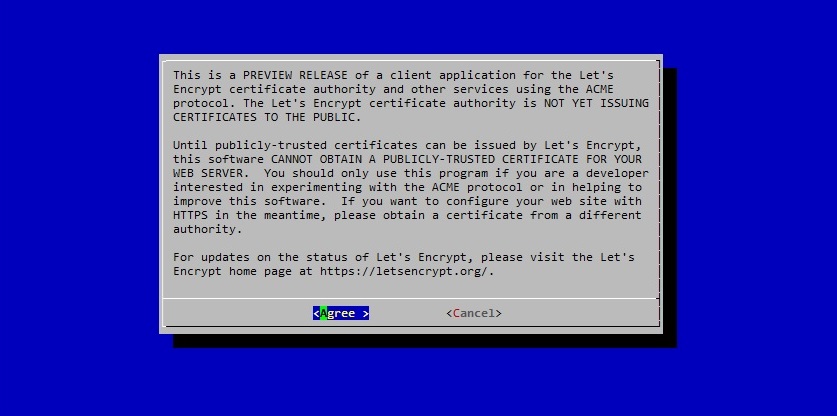

Součástí zvacího emailu „Let’s Encrypt Closed Beta Invite“ je přesný popis, jak stáhnout a použít klienta pro generování certifikátů. Ten podle použité distribuce GNU/Linux stáhne chybějící softwarové balíčky a spustí textového průvodce. Následně je nutné zadat kontaktní email, schválit dohodu o užívání služby a vložit seznam domén, pro které má být certifikát vygenerován. Tyto domény jsou následně ověřeny, zda jsou DNS záznamy nasměrovány na server, kde je klient spuštěn, a pokud je vše v pořádku, je nový certifikát přenesen do adresářového stromu /etc/letsencrypt. Pro ověření DNS záznamů se používá jednoduchá metoda: je spuštěn HTTP server na portu 80/tcp (je možné použít i 443/tcp) a externí server Let’s Encrypt se posléze snaží na tento port připojit. Máme-li na zařízení, ze kterého se snažíme certifikát vygenerovat, spuštěn vlastní HTTP server, můžeme jej po dobu generování vypnout nebo využijeme druhé možnosti, kdy klient Let’s Encrypt uloží speciální dočasný soubor do umístění WEBROOT.

Nejjednodušší možností, jak celý proces provést je následující:

[root@linux ~]# git clone https://github.com/letsencrypt/letsencrypt [root@linux ~]# cd letsencrypt [root@linux ~]# ./letsencrypt-auto --agree-dev-preview --server https://acme-v01.api.letsencrypt.org/directory auth

Nyní už můžeme vygenerovaný certifikát nainstalovat.

Kompletní uživatelskou příručku lze nalézt zde.

Ověření instalace nového certifikátu zde nebo v linuxu:

[root@linux ~]# openssl s_client -connect blog.brichacek.net:443

CONNECTED(00000003)

depth=2 O = Digital Signature Trust Co., CN = DST Root CA X3

verify return:1

depth=1 C = US, O = Let's Encrypt, CN = Let's Encrypt Authority X1

verify return:1

depth=0 CN = blog.brichacek.net

verify return:1

---

Certificate chain

0 s:/CN=blog.brichacek.net

i:/C=US/O=Let's Encrypt/CN=Let's Encrypt Authority X1

1 s:/C=US/O=Let's Encrypt/CN=Let's Encrypt Authority X1

i:/O=Digital Signature Trust Co./CN=DST Root CA X3

---

Server certificate

-----BEGIN CERTIFICATE-----

MIIFHjCCBAagAwIBAgISAY6+SnNZ0VLwB3tf4ZLRItIGMA0GCSqGSIb3DQEBCwUA

MEoxCzAJBgNVBAYTAlVTMRYwFAYDVQQKEw1MZXQncyBFbmNyeXB0MSMwIQYDVQQD

ExpMZXQncyBFbmNyeXB0IEF1dGhvcml0eSBYMTAeFw0xNTEwMzAxNzU4MDBaFw0x

NjAxMjgxNzU4MDBaMB0xGzAZBgNVBAMTEmcsb2cuYnJpY2hhY2VrLm5ldDCCASIw

DQYJKoZIhvcNAQEBBQADggEPADCCAQoCggEBALlmRcCI0oXVZeQPcZQxrLrBHJnH

+FDhQ6nx3ZTEdsPffy57hU/P1Qkdu5Dxh23cTH20rMXPN9U2CgNQdYG/ikLg4heq

ezdHX88oR5xl//wqX+L9SsUPz3Tlkg6OOn4fPGigX/7afCdzMdld/uEYGrCxpxEy

0egQ1yARb6WmXJMq9EW27W0GD+4MwdEPSVNZFi/xNNmP+JUV5L7uQCrX5N2VM+Oz

nYaVvjGCywrRBOXAztHWNo6gVHbzO5tGuora4FtysH1kAZAI2kA+sCG/vGRKlAYS

4GsK8/osGA/SKKxljATXhXuxy9pvYLOvE2gshtPyM5aEfZVKqqmP7V3gE70CAwEA

AaOCAikwggIlMA4GA1UdDwEB/wQEAwIFoDAdBgNVHSUEFjAUBggrBgEFBQcDAQYI

KwYBBQUHAwIwDAYDVR0TAQH/BAIwADAdBgNVHQ4EFgQUngsB81z1CaMZMWot2qC6

9B0hIXkwHwYDVR0jBBgwFoAUqEpqYwR93brm0Tm3pkVl7/Oo7KEwcAYIKwYBBQUH

AQEEZDBiMC8GCCsGAQUFBzABhiNodHRwOi8vb2NzcC5pbnQteDEubGV0c2VuY3J5

cHQub3JnLzAvBggrBgEFBQcwAoYjaHR0cDovL2NlcnQuaW50LXgxLmxldHNlbmNy

eXB0Lm9yZy8wMAYDVR0RBCkwJ4ISYmxvZy5icmljaGFjZWsubmV0ghF3d3cuYnJp

Y2hhY2VrLm5ldDCCAQAGA1UdIASBADCB9TAKBgZngQwBAgEwADCB5gYLKwYBBAGC

3xMBAQEwgdYwJgYIKwYBBQUHAgEWGmh0dHA6Ly9jcHMubGV0c2VuY3J5cHQub3Jn

MIGrBggrBgEFBQcCAjCBngyBm1RoaXMgQ2VydGlmaWNhdGUgbWF5IG9ubHkgYmUg

cmVsaWVkIHVwb24gYnkgUmVseWluZyBQYXJ0aWVzIGFuZCBvbmx5IGluIGFjY29y

ZGFuY2Ugd2l0aCB0aGUgQ2VydGlmaWNhdGUgUG9saWN5IGZvdW5kIGF0IGh0dHBz

Oi8vbGV0c2VuY3J5cHQub3JnL3JlcG9zaXRvcnkvMA0GCSqGSIb3DQEBCwUAA4IB

AQBQerHRwpZN4yazDFuRvQSaB6/2ptGPJGvt4fnO2gt67TM/QYs/l45frn8HPzWb

94/n4NEBnnUOOOpzQgjtXsi7MfUx3FI+Jc4iZ+pCPWrHa44aomx7Fa2zVmVzrwG1

mB7PVKzaYOf7v0qLjLU6Cy2GITzwqH2sGxMSaqVNXe7KW2Y98XHH2U8Sh/+r5VoH

mIvCz0iGD8TgI/TqZ4M9MTv3A2V6FcWvWjS9MciBqMq09U3y0Z7dwwYIqbEnCwXG

CZmRuyXYkDlRpF9ZwRy+3F7RNkmYjDyznh46n1v9d2AIviKDvucclM+DDbksSUW1

saheitQ4nxPvV4b2nWUXwJUo

-----END CERTIFICATE-----

subject=/CN=blog.brichacek.net

issuer=/C=US/O=Let's Encrypt/CN=Let's Encrypt Authority X1

---

No client certificate CA names sent

Peer signing digest: SHA512

Server Temp Key: ECDH, P-256, 256 bits

---

SSL handshake has read 3188 bytes and written 444 bytes

---

New, TLSv1/SSLv3, Cipher is ECDHE-RSA-AES128-GCM-SHA256

Server public key is 2048 bit

Secure Renegotiation IS supported

Compression: NONE

Expansion: NONE

No ALPN negotiated

SSL-Session:

Protocol : TLSv1.2

Cipher : ECDHE-RSA-AES128-GCM-SHA256

Session-ID: 0223A4FBB79E8B146F8E4911047069F4B750F9CFC3783ADF331FCCE240BC5947

Session-ID-ctx:

Master-Key: 7FD72BC758D869BC1BB3B771ADA65336D253AC7984010E034D16B0C23412FBF6C9DCCEE73D29B432869835284A7A2BD7

Key-Arg : None

PSK identity: None

PSK identity hint: None

SRP username: None

TLS session ticket lifetime hint: 300 (seconds)

TLS session ticket:

0000 - 3f 4d ac 94 13 c2 a8 09-2b 2d 9c ce 61 43 35 1a ?M......+-..aC5.

0010 - 42 72 26 ff c5 4e 9e cc-4e 74 57 28 5e b4 61 13 Br&..N.CNtW(^.a.

0020 - 5f 79 f2 3f d5 c5 ed 71-a8 01 f3 18 62 9e 95 fc _y.?...q....b...

0030 - 2e 21 f1 1a b0 fc 4e e2-3b a0 5d f0 cd 19 7e e2 .!....N.;.]...~.

0040 - 4e 14 37 26 47 f6 bf a4-d4 d7 d8 86 08 6e fb 6d N.7&G........n.m

0050 - 4e b1 99 75 e0 a3 01 d5-40 18 f4 57 df 6b 08 12 N.......@..W.k..

0060 - 27 2d e9 6a f1 f5 65 fa-f0 06 78 0c 9a 2e be 80 '-.j..e...x.....

0070 - 1d c7 de 02 23 7c 47 94-8b 12 97 a7 13 9a 37 83 ....#|G.......7.

0080 - bd b6 d1 65 d2 93 7b 51-e7 a9 7d bc 2d 5a c8 9d ...e..{Q..}.-Z..

0090 - 12 62 2f d2 d5 af 44 10-1d dc 57 11 59 6b 12 62 .b/...D...W.Yk.b

00a0 - e0 31 45 09 13 de 8e 50-1b b6 55 9a 87 00 6c fc .1E....P..U...l.

Start Time: 1446307378

Timeout : 300 (sec)

Verify return code: 0 (ok)

---

Pingback: Zajimavé čtení | Blog J.Z. na NAS4y.NET