5. Metodiky a pracovní rámce

Každá organizace musí přizpůsobit používání norem a postupů tak, aby vyhovovaly jejich specifickým požadavkům. A právě v tomto případě je místo na využití nejrůznějších ověřených praktik a metod, které jsou po dlouhá léta vyvíjeny a navržený tak, aby byly aplikovatelné ve stále se měnícím podnikovém klimatu, ale i s ohledem na okolní dění. Pravděpodobně nejpoužívanějšími metodikami a nejlepšími praktikami jsou CRAMM, jež je metodikou a současně nástrojem pro analýzu a řízení rizik, CobiT, obsahující praktiky využívané při auditu informačních technologií a ITIL, knihovna nejlepších praktik popisující kompletní vývojový cyklus služeb.

CRAMM

Metodika CRAMM je pravděpodobně nejpoužívanější komplexní metodikou analýzy rizik v systému řízení informační bezpečnosti, která je plně v souladu se specifikacemi ISO/IEC 27001 a ISO/IEC 27002. CRAMM není pouze metodikou pro analýzu rizik, ale také sadou nástrojů sloužící k provedení analýzy informačního systému umožňující kontrolu souladu s bezpečnostními standardy včetně přípravy na následnou certifikaci systému řízení informační bezpečnosti. CRAMM díky své jednoduchosti dokáže při auditech ISMS poskytnout jednoduchou kontrolu, že byla příslušná metodika správně aplikována a že byla přijata vhodná protiopatření.

V ČR existuje modifikovaná verze, která poskytuje vhodné návaznosti na lokální ekonomické prostředí, která je označována jako CRAMM CZ. Tato verze také obsahuje databázi veškerých hrozeb přizpůsobenou české legislativě. Tato verze bude využita v následujících kapitolách pro příklad analýzy a hodnocení rizik v telekomunikačním prostředí.

CobiT

CobiT poskytuje návody a praktiky pro řízení informačních a souvisejících technologií. Jedná se o nejlepší praktiky pro řízení příslušných procesů informačních technologií. CobiT je vydáván pod záštitou IT Governance Institute. První verze se datuje na rok 1996. Jako reakce na krizi dotCOM vznikla poptávka po nástroji řízení informační technologie v souladu se SOX, kde se ukázal CobiT díky přístupu TOP>DOWN jako nejlepší volba. CobiT nemá za úkol, v kontrastu s například ITIL, řešit jak se má postupovat, ale co se má v konkrétním případě udělat. Z toho důvodu je CobiT využíván jako nástroj auditu informačních technologií a strategického řízení. CobiT poskytuje osvědčené postupy a nástroje pro sledování a řízení aktivit v informačních technologiích. Využívání IT je významná investice, která musí být náležitě řízena. CobiT pomáhá vedení organizace pochopit a řídit investice do informačních technologií v průběhu jejich životního cyklu a poskytuje metody pro posouzení, zda služby a aktivity splňují obchodní požadavky a očekávané výnosy.

Díky zavedení CobiT budou zaměstnanci IT oddělení a vedoucí pracovníci lépe rozumět podnikání a aktivně spolupracovat při dodávání požadovaných iniciativ IT. Vedoucí pracovníci během celého životního cyklu IT uvidí transparentní a předvídatelné výdaje do informačních technologií a současně se stane efektivnější i proces řízení rizik. Nespornou výhodou zavedení CobiT je i hledisko auditů, které se stanou efektivnějšími a úspěšnějšími. Soulad IT s regulačními požadavky se stane běžnou praxí při řízení organizace.

ITIL

S rostoucí složitostí a závislostí na informačních technologiích, stále více nabývá na důležitosti potřeba koncepce osvědčených postupů. A právě ITIL se stal onou sadou nejlepších praktik správy služeb informačních technologií. Tato knihovna se skládá z celé řady publikací poskytujících návody pro zajištění kvality ve službách informačních technologií. Součástí je i definice procesů a prostředků potřebných k jejich poskytování. V průběhu doby prošla tato knihovna množstvím revizí s cílem začlenit nové myšlenky a postupy a plynně tak reaguje na nové obchodní podmínky a požadavky, které se stále objevují. Jedním z důležitých faktorů je, že ITIL není formálním standardem. S tím souvisí i fakt, že žádná organizace nemůže vlastnit podnikové procesy ve shodě s ITIL. Zatímco informace prezentované v knihovně ITIL pochází z mnoha zdrojů, nemusí být vždy platné pro konkrétně řešenou situaci. ITIL však není jedinou dostupnou knihovnou poskytující nejlepší praxi. Je zde například již zmíněný CobiT nebo eTOM.

Původně byla tato knihovna ve verzi 2 vytvořena ve Velké Británii agenturou CCTA na začátku roku 1990. V současné době je knihovna ITIL vlastněna organizací OGC, která jí dále rozvíjí a prosazuje. ITILv2 poskytuje praktické návody na provoz ITSM, řešení incidentů, vedení evidence a plánování. Velká část práce byla později převedena do ISO/IEC 20000. Roku 2007 však byla knihovna revidována a vydána aktuální verze ITILv3, která řeší procesně orientované řízení služeb poskytovaných prostřednictvím nejen informačních, ale i komunikačních technologií. ITILv3 poukazuje na životní cyklus každé služby a identifikuje jej jako 5 vzájemně navazujících fází nezávislých na dodavateli a využité infrastruktuře, které jsou rozděleny do pěti knih:

- strategie služeb;

- návrh služeb;

- přechod služeb;

- provoz služeb;

- neustálé zlepšování služeb.

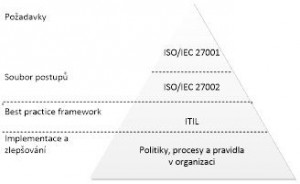

Aby byla v rámci knihovny ITIL zajištěna informační bezpečnost, je vytvořena jako komplexní rámec opírající se o standardy ISO/IEC 27001 a ISO/IEC 27002. Obrázek zachycuje pyramidu návaznosti ITILv3 na ISO/IEC 27000 vztahující se k řízení služeb informační technologie.

ITIL obecně je obvykle využíván ve spojení nejenom s ISO/IEC 27000, ale i s jinými osvědčenými postupy, jako například CobiT, Six Sigma nebo TOGAF.

ITIL se stává stále více přínosem pro podnikání, kde je schopen aktivně doporučit řešení na základě požadavku jedné nebo více obchodních potřeb.

Všechny články:

1. Informační bezpečnost

2. Normy a legislativa

3. Analýza a řízení rizik

4. Systém řízení informační bezpečnosti (ISMS)

5. Metodiky a pracovní rámce

6. Audit informační bezpečnosti

7. Využití softwarových nástrojů

Pingback: Audit informační bezpečnosti – audit a softwarové nástroje | brichacek.net